En etkili şifre kırma yöntemleri en çok sonuç veren şifre kırma yöntemleridir. Bu yazıdaki teorik bilgiler tamamen şifrelerin nasıl kırıldığını anlama ve bu tür saldırılardan nasıl korunmamız gerektiğini öğrenme amacıyla sizlere sunulmaktadır.

Konu Başlıkları

Wifi ağımızdan sosyal medya hesaplarımıza kadar bir çok servisin şifreler ile korunduğunu biliyoruz. Bu şifrelerin kırılması ya da ele geçirilmesi son derece mümkün olabilmektedir. Tüm bu şifreler genelde aynı yöntemler ile kırılırlar. Şifrelerimizi korumak için bu yöntemlerin nasıl işlediğini iyi anlamamız gerekiyor.

Şifre kırma yöntemlerini öğrenmeden önce bu konuyu ziyaret etme amacınıza karar vermeniz size zaman kazandıracak ve konuyu daha iyi anlamanıza yardımcı olacaktır. Bu konudaki şifre kırma yöntemleri spesifik olarak bir sitenin, bir sosyal medya hesabının ya da bir üyeliğin şifresini kırmaya yönelik olmaktan çok, şifre kırmanın mantığını derinlemesine anlamayı hedefliyor.

Bu yazıda ise tam olarak bu konular üzerinde duruyor olacağız. Dünya çapında en çok kullanılan parola kırma yöntemleri ve bu yöntemlerin nasıl uygulandığını ele alıyor olacağız. Instagram, Facebook, Twitter, TikTok ve diğer siteler için şifre kırma yöntemleri de bu listedeki yöntemler ile benzeşmekte, temelinde bu yöntemlerle aynı olmaktadır. Bu yüzden bu yazıdaki tüm yöntemleri ve yazı içerisindeki öneri içerikleri dikkatle okuyun.

Hackerların Kullandığı En Etkili 10+ Şifre Kırma Metodu 2023 [Güncellendi]

Şifre / Parola kırma yöntemleri aktif ve pasif olarak ikiye ayrılır. Aktif şifre kırma yöntemlerinde hedef sistemlere anlık olarak saldırı gerçekleştirilir. Pasif şifre kırma yöntemlerinde ise offline ortamlarda şifreler bulunur, tahmin edilir ya da ele geçirilir.

En etkili şifre kırma yöntemleri sırası ile şu başlıklardan oluşmaktadır;

Başlamadan önce ufak bir bilgi: Yukarıda bulunan tüm bu saldırı yöntemlerinden etkili bir şekilde korunmak için internette güvende olmanın yolları konumuzu da okumayı ihmal etmeyin. Bu iki konuyu okuduktan sonra iddia ediyoruz ki kimse sizi kıramayacak! Bu şifre kırma yöntemlerinin teorik izahı da şu şekildedir;

Dictionary Attack / Sözlük Saldırısı 💀

Bu saldırı türünde hedef sistemden elde edilen hash edilmiş şifrelerin mevcut hash parola veritabanlarındaki karşılıklarını kullanarak tahmin edilmesi ya da kırılması söz konusudur. Bu şu anlama gelir; webdeyazilim.com sitesinin veritabanını ve kullanıcılar tablosunu bir şekilde ele geçirmişsinizdir. Bu tabloda yer alan kullanıcıların parolaları SHA1 algoritması ile şifrelenmiştir. Bu hash’ı decode etmek yıllarınızı alacaktır. (Eğer şanslı iseniz)

Fakat skullsecurity.org gibi bu şifrelenmiş parolaları sürekli olarak güncelleyip servis eden siteler sayesinde bu şifrelerin arasından hedef kişinin ya da sistemin parolasını kırmanız mümkün olacaktır.

Daha basit bir örnek ile; web siteme giriş yaptığım hesabın parolası “benimSifrem2” olsun. Bu parolanın hash (sha1) edilmiş hali “167bbc7a3d6c707dd4ad721eb67217d6eff539ff” olacaktır. Veri tabanından elde ettiğiniz veri “167bbc7a3d6c707dd4ad721eb67217d6eff539ff” olacağından hesaba giriş yapamayacaksınız. Fakat elinize geçen hash edilmiş veriyi çeşitli servislerin veri tabanında arattığınızda “benimSifrem2” sonucunu bulabiliyor olsaydınız işler değişmez miydi? Kesinlikle değişirdi.

Dictionary Attack yani sözlük saldırılarında bu şekilde bir yol izlenir. Elde edilen şifrelenmiş parolalar, belli başlı yığınlanmış veri tabanlarında aratılarak decode edilmiş karşılıkları bulunmaya çalışılır. Sözlükte bir kelimenin anlamını araştırmak gibi.

Brute Force Attack / Kaba Kuvvet Saldırısı 💀

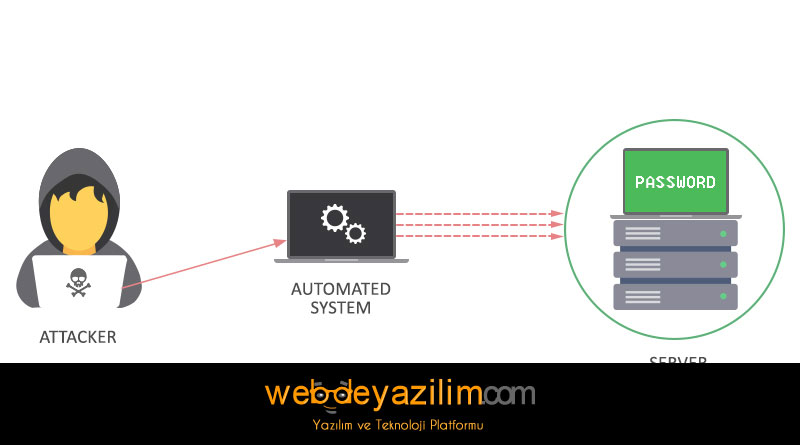

Brute Force Attack / Kaba Kuvvet saldırılarının temel amacı parolaları deneme yanılma yolu ile kırmaktır. Belirli bir parola algoritmasına göre denemeler yapılır ve parolalar kırılana kadar bu süreç devam eder.

Bu yöntemin zayıf parolalarda işe yaradığı bilinir fakat karmaşıklaştırılmış parolaları kırmada iyi olmadığı da gerçek. 8 haneli özel karakterlerden oluşan bir parolayı kırabilmesi için çok güçlü donanımların kullanılması ve yıllarca beklemeye yetecek kadar sabrınızın olması gerekir.

Örnekle, parolası 123456 olan birinin hesabını bu yöntemle kırabilirsiniz. Fakat 3_*^saS4sa45S.3 parolasına sahip birinin hesabını bu yöntemle kırmanız imkansız olabilir. Aslına bakarsanız her şifre kırılır. Güncel teknoloji ile bunun ne kadar sürede olacağı önemlidir. 200 yıl sürecek bir saldırı sonucunda hedef kişinin şifreyi değiştirmesini düşündüğünüzde çileden çıkabilirsiniz. Çileden çıkmaya razı iseniz Kali Linux üzerinde kullanabileceğiniz şifre kırma araçlarına bir göz atın derim.

Rainbow Table Attack / Gökkuşağı Tablosu Saldırısı 💀

Bu şifre kırma yönteminde parolaların düz ve hash hallerininin bulunması gerekir. Brute Force Attack’larında olduğu gibi sıra sıra tüm parolaları denemeye dayalıdır. Fakat denediği parolaları belirli bir kritere göre seçmektedir. Bu kriter ise düz karşılığı olan hash edilmiş parolaları sistem üzerinde sürekli olarak denemekten geçer.

Gökkuşağı tablosu saldırısı olarak dilimize geçen bu saldırı türünde daha eski şifre kırma yöntemlerinden farklı olarak hazır hash edilmiş parolaların denenmesi esastır. Daha eski şifre kırma yöntemlerinde eldeki kelime listesi önce hash ediliyor daha sonra bu hash edilmiş parolalar veritabanlarında arandıktan sonra bulunan decode edilmiş karşılıkları sistem üzerinde deneniyordu. Bu da çok fazla donanım gücü ve zaman gerektiriyordu.

Gökkuşağı tablosu saldırı türünde ise en çok tercih edilen parola oluşturucu (rockyou wordlist gibi) servislerinden alınan hashler kullanılır. Bu sayede elde olan ya da olmayan şifrelenmemiş parolalar hash edilerek sistem üzerinde kabakuvvet saldırısına dahil edilmiş olur.

Phishing / Kimlik Avı 💀

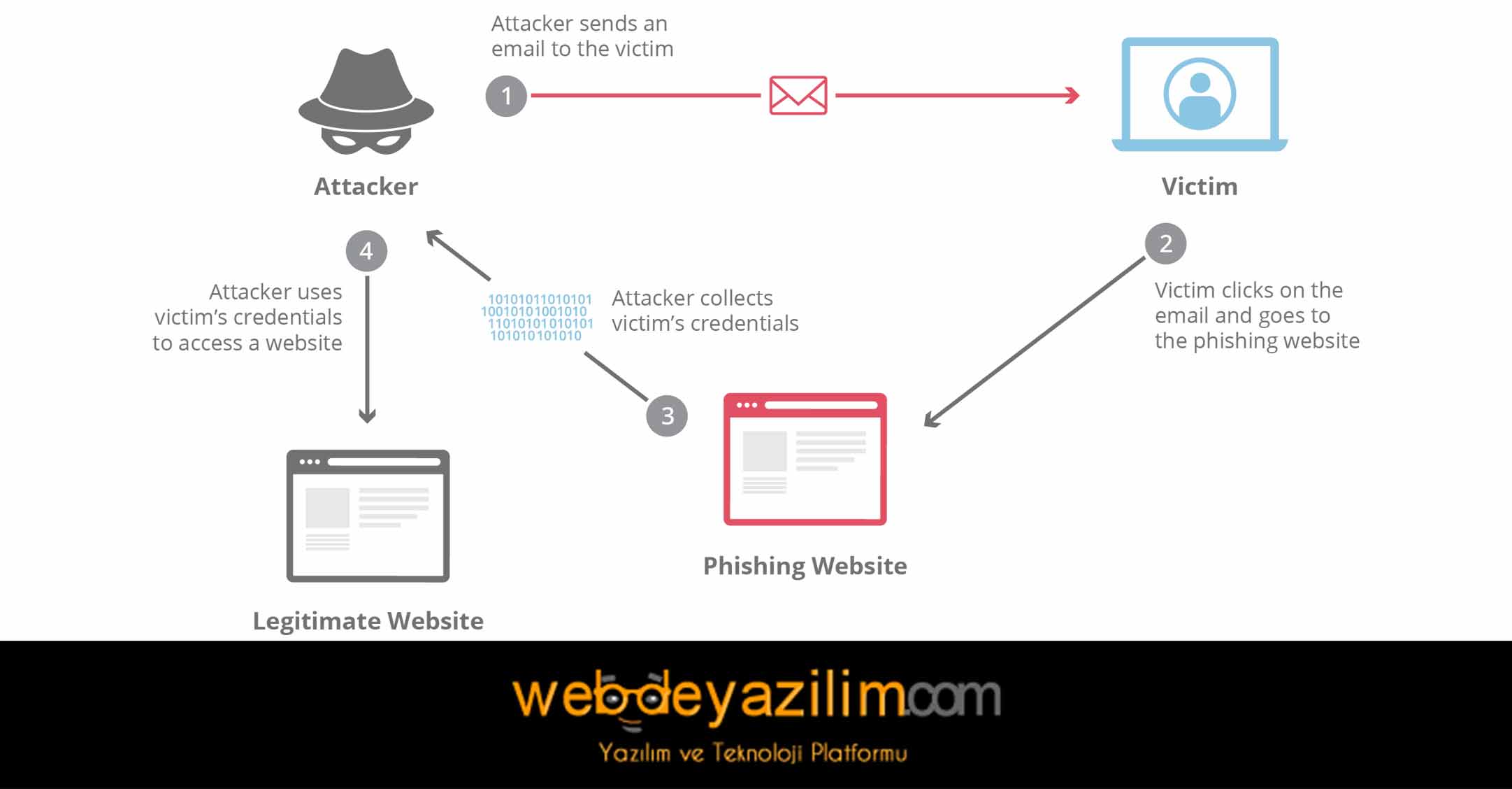

Hedef kişi ya da sistemin yöneticisinden bir parola istediğinizi düşünün. Alenen parolasını istediğiniz kişi size karşı oldukça farklı bir tavır sergileyecektir. Herhangi birinin parolasını ne şekilde isterseniz o parolayı size verir sorusu üzerinde durduğunuzda işin ucu Phishing / Kimlik Avı saldırısına varacaktır.

Eğer birinin parolasını istemeyi bilirseniz o parolayı alırsınız. Doğrudan Instagram hesabımın parolasını isterseniz belki vermeyebilirim. Fakat beni Instagram hesabıma giriş yaptığıma inandırarak bilgisayarımda sahte bir Instagram giriş sayfası açmaya zorlarsanız ve ben de kullanıcı bilgilerimi burada girersem parolamı o zaman benden almış olursunuz. Böylece kimlik avı saldırısı gerçekleşmiş olur.

Kimlik Avı (Phishing) saldırılarında hedef kişinin parolası Sosyal Mühendislik yolu ile ele geçirilir. Dolaylı yoldan parolayı sistem yöneticisinin rızası ile gizlice almış olur.

Social Engineering / Sosyal Mühendislik 💀

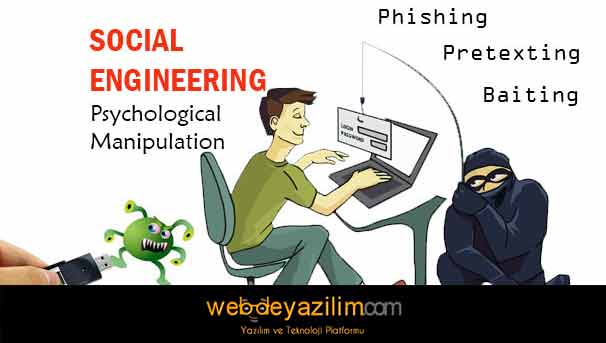

Bu şifre kırma yönteminde ise hedef kişinin analiz edilmesi, çıkarımlarda bulunulması ve bu çıkarımların son derece dikkatli şekilde seçilmesi gerekir. Hedef kişinin parolasını kırmak için hangi yolun seçileceği sosyal mühendislik yöntemlerinize bağlıdır.

Az önce Instagram örneğini vermiştim. Benim Instagram ile yakından ilgilendiğimi, Instagram ile ilgili içerikleri takip ettiğimi ve bu konuda oldukça takıntılı olduğumu bilerek bana sahte Instagram giriş sayfası göndermeniz, Sosyal Mühendislik saldırısı gerçekleştirdiğiniz anlamına gelir.

İddia kuponları ile yakından ilgilenen birine “Tutması garanti kuponlar” adı altında kupon sayfası gönderdiğinizi düşünün. Hedef kişi bu sayfayı açtığında sürekli girmiş olduğu kupon sitesinin giriş panelinin tasarımını görecek olsun. Bu paneli sürekli kullandığını bilmeniz Sosyal Mühendisliğin bir parçasıdır. Bu sayfaya giriş bilgilerini yazıp gönderdiği anda aslında bu bilgileri size gönderiyor olacaktır. Çünkü göndermiş olduğunuz bağlantıda açılan sayfa gerçekten iddia sitesi değil de sizin o siteye birebir benzettiğiniz sahte bir sitedir.

Hedef kişinin en baştan beri tanınması, neye tıklayabileceği ve hangi arayüzde şifresini daha rahat girebileceğini en başından en sonuna kadar hesaplama sürecine Sosyal Mühendislik diyebiliriz.

Malware / Kötü Amaçlı Yazılım 💀

Şifre kırma yöntemlerinden en çok tercih edilen biri de kötü amaçlı yazılım (Malware) kullanımıdır. Saldırganlar hedef parolaları kırmak ve ele geçirmek için Malware adı verilen zararlılar kullanır.

Malware’ların çalışma mantığı, parolanızı girdiğiniz anda tuş vuruşlarınızı ve ekran resimlerinizi eşzamanlı olarak saldırganın veri merkezlerine iletilmesi şeklindedir. Siz güvenerek giriş yaptığınız herhangi bir serviste vakit geçirirken saldırgan çoktan şifrenizi ele geçirmiş olur.

Eğer bilgisayarınıza Malware bulaşmış ise çalışmaya başladığı andan itibaren tüm tuş vuruşlarınızı eşzamanlı olarak saldırgana göndermiş demektir.

Offline Cracking / Çevrimdışı Şifre Kırma 💀

Bu şifre kırma yönteminde hedef sistemden ele geçirilen bir parola dosyası yardımı ile parolaların bir ya da birkaç kısmı kurtarılır. Kurtarılan bu parolalar hedef sisteme sahip yönetici erişimi içerebilir.

Bu tür parola dosyaları Windows üzerinde Güvenlik Hesabı Yöneticisi (SAM) ve Linux üzerinde /etc/shadow olarak örneklendirilebilir. Offline Cracking / Çevrimdışı Şifre Kırma yöntemlerinin çoğunda saldırganın hedef sistem üzerinde yönetici (root) haklarına sahip olması gerekir.

Bu yönetici erişimini elde etmek için hedef sisteme önceki başlıkta bahsi geçen Malware tarzı zararlılar bulaştırabilir. Malware bulaştırılmış bir sistemde neden tuş vuruşları alınmıyor ve Offline Cracking deneniyor derseniz de cevabı oldukça basit: Hedef sistemde yönetici düzenli olarak hesaplarından çıkış yapmıyorsa yapılması gereken iki hamle vardır.

Bu hamlelerden ilki, hedef sistemdeki yöneticinin hesaplarından çıkış yapmasını sağlamaktır. Tarayıcı çerezlerini temizlemek iyi bir hamle olabilir. Kullandığınız Malware özelliklerine göre bu hamleleri türetebilirsiniz.

Bu hamlelerden ikincisi ise şu an ki başlığımız olan Çevrimdışı Şifre Kırma yöntemidir. Hedef sistemin yöneticisi düzenli olarak hesaplarından çıkış yapmadığı biliniyorsa –ki bunu bilmek sosyal mühendisliğe örnektir- ilk ya da son girişinden kalan parola dosyalarını ele geçirip onları yer ve zaman gözetmeksizin kırmaktır.

Parola dosyası ele geçirildiğinde dosya okuma işlemi hangi ortamda, hangi zamanda ve hangi saldırgan tarafından yapılırsa yapılsın parola ele geçirilebilmektedir. Bu da bu yöntemi Offline yani Çevrimdışı yaptığımızı gösterir.

Shoulder Surfing / Omuz Sörfü 💀

Bu şifre kırma yönteminde yeterince teknik hamleler bulunmamaktadır. Bu yüzden gerçek anlamda hacking Dünya’sında heyecan uyandırmaz. Omuz Sörfü saldırıları (Shoulder Surfing) saldırganın hedef sistemi ve sahibini fiziksel olarak takip ettiği ve sinsice şifreyi görmeyi beklediği şifre kırma yöntemidir.

İş ortamınızda, okulda, otobüste ya da her nerede olursanız olun ekranınızı dikizleyen insanlar eğer herhangi bir şifrenizi görmek için bu eylemi gerçekleştiriyor ise bilerek ya da bilmeyerek Omuz Sörfü (Shoulder Surfing) saldırısını yapmış olur.

ATM sırasında arkanızda bekleyen birinin sürekli olarak sizi takip ediyor olması, kartınızın şifresini görmeye çalışması ya da hesap bilgilerinizden bir kısmını görmeyi umması da bu saldırıya örnektir.

Spidering / Örümcek 💀

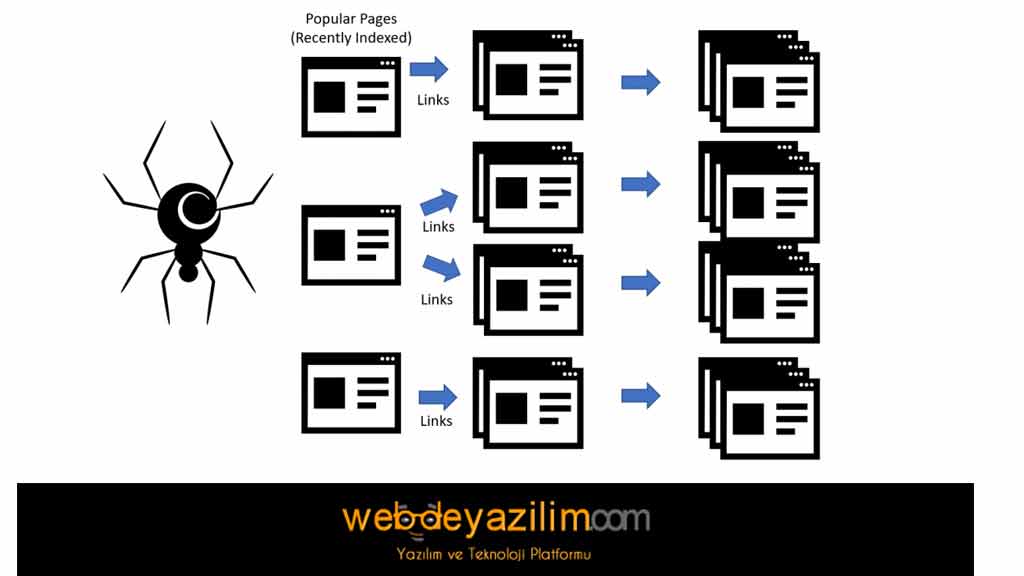

Arama motorlarına veri sunan fedailer olarak bilinen örümcekler hacking Dünya’sında oldukça tanınmaktadır. Görevleri son derece kutsaldır ki bu yüzden saldırganların kendilerine seçtiği fedailer olmaları kaçınılmazdır.

Örümcekler ne kadar iyi donatılırsa o kadar veri sağlamaktadır. Bu şifre kırma yönteminde Saldırgan, kendisine koşulsuz şartsız itaat edecek örümcekler tasarlar. Bu örümcekler istediği direktifleri yer ve zaman gözetmeksizin uygulayabilir ve saldırgana eşzamanlı olarak bu direktifler doğrultusunda aldığı bilgileri gönderebilir.

Örümcekler günümüzde yaygın olarak bilgi toplamak için kullanılıyor. Belirli bir firmanın hedef kitlesini analiz etmek için belli başlı siteleri, yorumları ve içerikleri taraması için özenle oluşturulmuş örümcekler görev alıyor.

Arama motorlarının bir sorguya eşdeğer olarak atadığı içerikleri arama evresi de örümcekler sayesinde gerçekleşir.

Saldırganlar ise şifre kırmanın en önemli aşamalarından biri olan bilgi toplama aşamasını özenle oluşturduğu örümceklere yaptırır. Örümcekler sitenizdeki tüm URL’leri tarayabilir. SQL Injection taraması, dizin taraması ya da local ağınızda port taramasını örümceklerine yaptırabilir. Manual olarak yapıldığında yüzlerce kat daha fazla zaman alan bu işlemleri örümcekler sayesinde kısayoldan halledebilir.

Örümceklerin topladığı tüm bu veriler analiz edilerek çok güçlü kelime listeleri (WordList) oluşturulabilir. Bilgi toplamadaki asıl amaç da budur. Toplanan bilginin saldırı sistemine bir şekilde dahil edilmesi gerekir. Örümcekler yardımı ile elde edilen veriler özel terminal uygulamaları ile istenen kurala göre kelimeler türetir. Bu kelimer de kullanılacak olan Brute Force Attack (Kaba Kuvvet Saldırısı) metoduna göre saldırıya dahil edilir ve sonuca ulaşma hedeflenir.

Örümceklerin elde ettiği verileri analiz edip bir çıkarımda bulunmak bilgi edinme evresine dahildir. Bilgiler analiz edildikten sonra çıkarımda bulunmak ve bu çıkarımları hedef sisteme uygun yöntemle uygulamak sosyal mühendisliğin bir parçasıdır.

Bu sürecin olumlu ya da olumsuz sonuçlanması yöntemin değerini etkilememelidir. En basit Phishing saldırıları ile çok yüksek erişimli hesapların ele geçirildiği gibi çok basit sistemlere Malware’lar ile girilemediği görülmüştür. Burada en önemli faktör Bilgi toplama, Tersine Mühendislik ve Sosyal Mühendislik uygulamalarını yapan saldırganın stratejileridir.

Guess / Tahmin Etme Saldırıları 💀

Bu şifre kırma yöntemi ise isteyerek ya da istemeyerek bir çok kişinin yaptığı bir saldırı yöntemidir. Yukarıdaki teknik kavramlara hakim olmayan ama başka birinin şifresini kırmak isteyenlerin kullanacağı yegane yöntemdir.

Hedef kişinin parolasını tahmin etmeye dayalı olan bu yöntem çoğu zaman hüsranla sonuçlanır. Fakat bilgi toplama evresi verimli geçen bir hacking girişiminin bu yöntemle de işe yarayacağını unutmamak gerekir. Tüm bu yöntem ve uygulamaları iyi şekilde kombinlemek tamamen yeteneğe ve tecrübeye bağlıdır.

Hedef kişinin telefon numarasını, TC kimlik numarasını, sevgilisinin adını, kendi adını ve tüm bunların kombinasyonunu manuel olarak denemesi tahmin etme saldırılarına örnektir. Bu en temel hacking yöntemlerinden biridir. Bu denli eski hacking yöntemleri yukarıdaki şifre kırma yöntemlerine öncülük etmiştir.

En Etkili Şifre Kırma Yöntemleri yukarıdaki açıklamalara göre incelendiğinde çoğunlukla hedef sistemde yönetici olan kişilere yönelik hazırlanmaktadır. Bir şifreyi kırmak için o şifreyi bilen kişiler hedef alınır. Nadiren de olsa sistem içerisindeki çeşitli dosyalardan elde edilmeye çalışılan bu şifreler ne kadar önemli ise o kadar tehlikededir.

Instagram Şifre Kırma Yöntemleri

Bu konuyu ziyaret eden pek çok kullanıcı Instagram şifre kırma yöntemlerini spesifik olarak soruyor. Unutmuş olduğu ya da çalınan Instagram hesabının erişimini tekrar alabilmek için şifre kırma yöntemlerini araştıran bu kullanıcılarımız için Instagram şifre kırma yöntemleri adında bir konu yayınladık. Bu konuyu da dikkatle okuyup yazı içlerindeki bağlantıları kullanarak neler yapmanız gerektiğini öğrenebilirsiniz.

2021’de en çok kullanılan şifreler‘i inceleyerek insanların hangi şifreleri kullandığını görebilirsiniz. Bu şifreleri kullanmak güvenli değil. Eğer böyle bir şifreniz varsa Instagram şifrenizi yenileyin. Eğer karmaşık şifreler aklınızda kalmıyorsa ve şifrelerinizi güvenli bir ortamda saklamak istiyorsanız Windows İçin En iyi 10 Ücretsiz Şifre Yönetici Programları‘nı inceleyebilirsiniz.

Her şeye rağmen Instagram şifrenizi kaybettiyseniz ve tekrar bulmak istiyorsanız Instagram Şifre Bulma: Instagram Şifrelerini Bul adlı konumuzu inceleyebilir ve içerisindeki bağlantıları da kullanarak şifrenizi bulabilirsiniz. Eğer şifrenizi bulmak yetmiyorsa ve Instagram hesabınızı geri alamıyorsanız Instagram Hesap Kurtarma konumuzu inceleyebilirsiniz. Burada sizler için güncel hesap kurtarma ve şifre bulma yöntemlerini anlatıyoruz.

PDF Şifre Kırma

PDF dosyalarındaki verileri gizlemek için PDF şifreleri kullanılır. Bu şifreler PDF oluşturucusu tarafından belirlenir. PDF şifrelerini izinsiz şekilde elde etmek isteyen kullanıcılar olabilir.

Bu sebeplerden ötürü PDF şifre kırma gittikçe zorlaşan bir işlemdir. Adli bilişim standartlarında şifre kırma eylemi mümkün gibi görünse de güncel PDF yapma programlarında algoritmalar daha iyi işler. Yani PDF şifrelerini kırmak git gide daha da zorlaşmaktadır.

PDF dosyalarının şifresini kırdığını iddia eden program ve siteler genelde basit Brute Force saldırılarını dener. Fakat PDF şifresi karmaşık şifrelerden oluşuyor ise bu programlar şifreleri kıramayacaktır. Tabii ki eski PDF sürümlerinin şifrelerini kıracak yeni algoritmalar geliştirilebilir.

Telefonu Sıfırlamadan Şifre Kırma

Bazı telefonlarda sıfırlamadan şifre kırmak mümkündür. Fakat güncel telefonlarda verilerin güvenliğini sağlamak için ek güvenlik önlemleri bulunur. Bu tür durumlarda ya telefonu sıfırlamanız gerekir ya da şifreyi hatırlamanız.

Özellikle eski telefonlarda sıfırlamadan şifre kırmak biraz daha kolaydır.

iPhone Şifre Kırma

iPhone telefonlardaki güvenlik Android telefonlara nazaran biraz daha fazladır. Elbette %100 korunan bir telefon değil. iCloud şifresi ve unutulan PIN şifresi ya da tuş takımı şifresi bazı şartlarda kırılabiliyor.

Bu işlem telefon modeli, iOS sürümü ve güncel yöntemlere göre olumlu ya da olumsuz şekilde sonuçlanabilir. Android gibi kolay olmadığı için profesyonel destek alınabilir.

Telefon Şifre Kırma

Genel olarak telefon şifresini kırmak verilerin silinmesi ile sonuçlanır. Telefondaki verileri silmeden şifre kırmanın da yöntemleri var elbette. Fakat güncel işletim sistemleri, programlar ve donanım aygıtları, veri sızıntılarını engelleyecek şekilde tasarlanmıştır.

Eskiye nazaran telefon şifresini kırmak daha zordur ve veri kaybetme riski yüksektir.

Facebook Şifre Kırma

Bu rehberde yazmış olduğum şifre kırmayla ilgili yöntemlerinin çoğu Facebook için de geçerlidir. Sosyal medya üyelikleri genellikle Phishing saldırısı ile ele geçirilir. Bunun yanı sıra Keylogger ve Brute Force saldırıları da tercih edilir.

Facebook da diğer sosyal medya siteleri gibi belli bir yere kadar koruma sağlasa da güvenlik her zaman insan faktörüne takılır. Aslında Facebook hesabı değil, Facebook hesabının sahibi hacklenmiş olur.

Rar Şifre Kırma

Dosya sıkıştırma formatlarından biri olan .rar, dosyaları daha korunaklı halde saklamak için şifreleme teknolojisini kullanır. Eğer bir klasörü ya da dosyayı arşivlerken parola koruması koyarsanız arşiv sadece parola girildiğinde açılabilir.

Arşiv dosyalarının şifresinin kırılması günümüzde oldukça zordur. İmkansız denebilecek kadar güç olan rar şifrelerinin kırılması, nadiren de olsa mümkün olabilir. Brute Force saldırıları ile basit rar şifreleri kırılabilir.

rar şifrelerini kırdığını iddia eden pek çok program ya basit şifreleri kırabilmek için programlanmıştır. Ya da sahte bir programdır. Amacı virüs dağıtmak ve bulaştırmaktır.

Eski arşivleyici programlar ile şifrelenene arşiv dosyalarının şifrelerini kırmak çeşitli açıklar sayesinde mümkün olabilir. Güncel sürümlerde bu daha zordur.

Tablet Şifre Kırma

Telefonların ve tabletlerin şifreleri aynı şekilde kırılır. Verilerin kaybolma durumu telefonlarda olduğu gibi tabletlerde de model ve işletim sistemi durumuna bağlıdır. Ayrıca yöntemlerin güncelliği de bu konuda belirleyicidir.

Winrar Şifre Kırma

Daha önce rar şifrelerinin kırılması ile ilgili söylediğim her şey winrar şifreleri için de geçerlidir. Her iki ifade aynı dosya grubunu temsil eder. Winrar, dosya arşivleyici popüler bir programdır. .rar ise bir arşiv dosya uzantısıdır. (.zip gibi)

Her ikisi için kullanılan şifre kırılma metotları aynıdır.

Şifre Kırma Programı

İnternette yüzlerce belki binlerce şifre kıran programa denk gelirsiniz. Fakat pek çoğunun işe yaramadığını görürsünüz. Çünkü şifreler sadece brute force ile eğer basit ise kırılabilir. Bu işlem oldukça zor olduğu için şifreyi elde etmek için pek çok program geliştirilmiştir.

Şifreyi elde etmenin farklı yolları vardır. Keylogger adlı yazılımlar ya da Phishing gibi yöntemler ile şifreler elde edilebilir. Bu yöntemleri uygulamanızda bazı programlar yardımcı rolünü üstlenir. Fakat doğrudan şifre kırmazlar, kıramazlar.

Bu tür programlar genelde virüs içerir, kullanımı tehlikelidir. Ava gideni avlamak için tasarlanmışlardır.

Excel Şifre Kırma

PDF dosyalarında olduğu gibi Excel dosyalarında da şifrelemeye izin verilir. Verilerin ele geçirilmemesi ve korunması adına şifre uygulanan Excel dosyalarının şifrelerini kırmak için bazı metotlar bulunur.

Fakat bu metotlar yine basit şifre kullanan dosyalar için geçerlidir. Ayrıca bu metotlar her yerden erişebileceğiniz metotlar değildir. Çünkü geneli siber güvenlik uzmanları, araştırmacıları tarafından özel olarak kodlanabilir.

Pek çok Excel şifresi karmaşık ifadelerden oluşur. Çünkü şifrelerin amacı verileri korumaktır. En azından verilere ulaşmayı geciktirmeyi hedefleyenler daha karmaşık ve güçlü şifreler kullanırlar.

Eski Excel programlarında oluşturulan Excel dosyalarının şifrelerini kırmak bazı durumlarda mümkün olabiliyor. Fakat yeni sürümler o kadar kolay kırılamayabilir.

Şifre Kırma ile ilgili sıkça sorular;

Şifre kırma ile ilgili pek çok yorum ve soru alıyoruz. Bu konuda en sık karşılaştığımız sorulara kısa cevaplar vererek benzer soruları soran kişilere yardımcı olmayı hedefliyoruz. Detaylı cevap isteyen kullanıcılarımız konu altına yorum bırakabilirler. En kısa sürede yanıtlayacağız.

En kolay şifre kırma yöntemi hangisidir?

En kolay şifre kırma yöntemi, kırmak istediğiniz şifrenin ne şifresi ve ne kadar karmaşık olduğuna bağlıdır. Daha farklı metriklere göre de şifre kırma işlemi daha zor ya da daha kolay olabilir. Doğru yöntem her durumda değişeceği için bu sorunun net yanıtı yoktur. Fakat en kolay şifre kırma yöntemi genellikle Phishing ve Burte Force’dur.

Wifi Şifre Kırma yöntemleri nelerdir?

Wifi şifrelerini kırmak için genellikle bazı şartların karşılanıyor olması gerekir. WiFi dağıtımı yapan teknolojinin güvenliğindeki zafiyetten yararlanılarak wifi şifresi kırmak mümkün olur. Bu işlem için genellikle En İyi WiFi Şifre Kırıcı programları kullanılır. Bu programlar sonuç vermez ise WiFi Şifre Kırma işlemleri tekrar gözden geçirilir. Bu konuda ne kadar çok bilgiye sahip olursanız daha fazla saldırı türü denersiniz ve sonuca bir o kadar daha yakın olursunuz.

Telefonu sıfırlamadan şifre kırma işlemi yapılabiliyor mu?

Telefonu sıfırlamadan şifre kırmak mümkün olabiliyor. Bu işlem telefon marka, model ve işletim sistemi sürümüne göre farklılık gösteriyor. Böyle bir durumda yapılması gereken ilk şey bir profesyonele danışmak. Eğer kendiniz yapmak istiyorsanız marka model ve işletim sistemi bilgileri ile biraz araştırma yapmanızda fayda var. Eğer telefonu sıfırlayarak şifre kırmak isterseniz hard reset konularımıza göz atabilirsiniz.

Uygulama şifre kırma işlemleri nasıl yapılır?

Uygulamaların şifresini kırmaktan kasıt burada çok önemli. Eğer kodları yazılmış bir uygulamanın kodlarına uygulanan bir şifreleme söz konusu ile bazı tersine mühendislik yöntemleri bulunuyor. Bu yöntemler ile uygulama şifresi kırmak hem yasal değil hem de etik değil. Fakat kendi uygulamalarınıza tersine mühendislik yaparak uygulama kodlarınızı koruyabilirsiniz.

Eğer uygulama şifresi kırmadan kastınız herhangi bir kilitli uygulamanın şifresini kırmak ise uygulamada bir güvenlik açığı bulmanız gerekir. Bu konu çok yaygın ve detaylı bir konu olduğundan sadece bu kadarını söylemekle yetinebiliriz.

4 haneli şifre kırma işlemi ne kadar kolay?

Zor ve karmaşık şifreler seçmeniz gerektiğinden sıkça bahsediyoruz. Bunun sebebi şifrenizin kolaylıkla kırılamıyor olmasını sağlamaktır. Bu durumla ilişkili olan bu sorunun yanıtı aslında oldukça basit. 4 haneli şifreleri kırmak son derece kolay olabilir. Tabii ki şifrenin hangi ortama girildiği ve hangi ortamda şifre deneneceği çok önemli.

4 haneli şifreler için genellikle brute force adı verilen deneme yanılma saldırıları kullanılır. Şifrenin deneneceği ortama proxy ve çeşitli eklemeler ile şifre denenir. 9999’a kadar denenecek şifre sayısı çok az olduğu için genellikle bu tür saldırılarda şifre kırılır. Burada asıl önemli olan konu; şifrenin ilgili ortamda art arda denenebiliyor olmasını sağlamaktır.

Sıkça Sorulan Sorular

WiFi şifre kırma nasıl yapılır?

WiFi şifre kırma işlemleri WiFi ağının güvenlik düzeyine göre farklılık gösterir. Bu konuda yardım alacağınız birkaç içerik bulunur:

WiFi Şifre Kırma: WiFi Şifre Kırma Programı ✔️

WiFi Şifre Kırma ✔️ WiFi Şifre Kırıcı +14 Uygulama

En kolay şifre kırma yöntemi nedir?

En kolay şifre kırma yöntemi Phishing, Keylogger ve Brute Force olarak bilinir. Duruma göre bu üç şifre kırma yöntemi tercih edilebilir.

Telefon şifre kırma nasıl yapılır?

Telefon şifresini kırmak için Google Hesabının parolasını bilmeniz gerekir. Ayrıca çeşitli programlar ile telefon şifresi kırılabilir. Fakat bu her model ve her sürüm için geçerli olmayabilir. Bu tür durumlarda Profesyonel destek almakta fayda vardır.

Instagram şifre kırma nasıl yapılır?

Instagram şifre kırma işlemi diğer şifre kırma işlemleri ile neredeyse aynıdır. Bu konuda detaylı bilgilere ulaşabileceğiniz birkaç içerik:

Instagram Şifre Kırma Yöntemleri: Hesap Güvenliği ✔️

Instagram Şifre Bulma: Instagram Şifrelerini Bul

Tablet şifre kırma nasıl yapılır?

Tablet şifresini kırmak için Google Hesabına erişim elde etmeniz gerekir. Bu Google hesabının tablette açık olan hesap olduğunan emin olmanız gerekir. Bunların yanı sıra Hard Reset yöntemi ile tablet sıfırlanabilir. Bu konularda bilginiz yoksa profesyonel destek almanızda fayda vardır.

Uygulama şifre kırma nasıl yapılır?

Uygulamaların şifrelerini kırmak için ilgili uygulamanın şifremi unuttum bağlantısı kullanılmalıdır. Herhangi bir uygulamanın şifresini kırmak için ilgili uygulamaların güvenlik ayarlarında kurtarma işlemleri başlatılmalıdır.

Telefon şifremi unuttum ne yapmam lazım?

Telefon şifresini unutan kullanıcılar telefonlarına hard reset yapabilirler. Ayrıca şifre kurtarma ve sıfırlama işlemlerini şifre girme ekranından başlatabilirler.

Şifre kırmak ne kadar sürer?

Kırmak istediğiniz şifrenin uzunluğuna, zorluğuna ve diğer detaylarına göre değişir. Basit şifreler birkaç saniyede kırılırken zor şifreler sonsuza kadar süren çözümleme sürelerine sahiptir.

Telefon desen şifresi nasıl kırılır?

Telefona hard reset işlemi yaparak telefon desen şifresi kırılabilir. Fakat telefondaki tüm veriler silineceği için desen kilidini kaldırmak için telefona bağlı Google hesabı ile kurtarma denenebilir.

Uygulama şifresi nasıl kırılır?

Uygulamaların şifrelerini telefon işletim sistemi üzerinden kontrol etmediğiniz durumlarda şifre kırma işlemini şifremi unuttum yöntemi ile yapmanız gerekir.

Bu tehlikeden korunmak için internette güven olmanın yollarını kesinlikle bilmeniz gerekir. Siber Dünya’da güvende olmak ve güvende kalmak için bazı sorumluluklarımız bulunuyor. Eşeğimizi sağlam kazığa bağlamadan eşeğin kaçmamasını isteyemeyiz. Bu içeriğin WikiPedia sürümünü de incelemenizde fayda var. Daha güvenli bir ortamda öğrenmek ve öğretmek dileği ile…

selamünaleyküm abi ben eski Facebook şifremi unuttum ne e posta var nede telefon numaram var nasıl olurda açabilirim yardımcı olursanız sevinirim

merhaba ben Google şifremi unuttum telefon numaramda kapandı nasıl Google şifremi ala bilirim yardımcı olrmsunuz

merhaba

bılgılendırme ıcın tesekkurler

emegıne saglık

benım ogrenmek ıstedıgım bır sey var

elımde bır rar dosyası var

ama sıfresını hatırlamıyorum

sıfrenın uzunluhangı harf ve rakamları kullandıgımı bılıyorum

sadece belırledıgım harf ve rakamları deneyen bır sıfre kırıcı yada sıfre yapıcı bır program varmı

ornegın a454c896b bunları ıceren bır sıfre kullandım ama harfler yada rakamların yerı degısık bunu nasıl cozebılırım

linux gibi ortamlarda kendinize özel wordlist oluşturabiliyorsunuz. bunun için teknik bilgi gerekiyor. oluşturduğunuz wordlisti kullanarak ilgili dosyaya brute force yapmanız lazım bu da başka bir olay. teorik olarak böyle fakat pratiği hakkında uzmanlığımız yok maalesef.

Güzel

telefonum.calindi adresim.sifrem gitti faceme erisemiyorum cocuklarimin resimleri kucukluk resimleri vardi lütfen yardimci olun anliyosaniz

1hotmail ve 2 gmail yapamıyorum 2 tane şifre aklımızı geelmiyor saf hacker dj yapacagım diye kandırıp vermiştim ama hotmail numara üzerine yapmışlar numara degiştirmeden numarasını alıp suç duyurusunda bulunduracagım şansı varmı acaba şimdiden teşekkür ederiz

suç duyuruları genelde sonuçsuz kalıyor ama milyonda 1 olsa bile başvurmanızda fayda var. talep çok olursa çözüm bulmak zorunda kalacaklardır.

yaa ben Roblox şif remi unuutm çok şey denedim denemedim şifre kalmadı ne bk koydusam anasını ap ismi neyse söylemicem ismini bilen varmı hiçbir yere kayıtlı deil napçammm

Benim bir gmail hesabım var , 2 adet telefon numarası kayıtlı kod gönder diyip kodu giriyorum bu sefer gmaile kod gönder diyor fakat girmeye çalıştığım gmail adresine kod gönderiyor, başka hiçbir cihazda açık değil bu gmail hesabım, nasıl yapmam gerekiyor bu hesaba girmem için??????

Şifremi unuttum > başka bir yöntem dene diyerek mümkün olan yöntemleri seçebilirsiniz. Burada telefon numaraları ve yedek eposta hesapları listelenir. Buradaki herhangi bir ögeye erişiminiz yoksa bu işlemi daha önce giriş yaptığınız bir tarayıcıdan yapın ve bu sayfadan da ileri gidin. Farklı bir yöntem dene diyerek gidebilirsiniz. Eğer tüm bunlara erişiminiz yoksa Google bu hesabın size ait olduğunu anlayamadığı için parola sıfırlama imkanı sunmayabilir.

Merhaba elimde hem rar hem wifi şifresini 1-2 dakikada kıran bir program var ama programı açtığımda serial key isteyen bir ekran çıkıyor ve program açılmıyor ben bu programı size göndersem sizde crackleyip bana yollarmisiniz fiyat konusunda anlaşabiliriz hem bu bahsettiğim programın videosu bile var onuda daha önce YouTube kanalıma yükledim geri dönüş yaparsanız hem programın linkini hemde video linkini size verebilirim.

böyle bir çalışma yapmıyoruz ne yazık ki

hesabım çalındı geri getirme şansınız var mı acaba?

lütfen hesabimi geri getir

Hocam bir platformda açık hatla bir hesap olsusturdum ve bu hat kapatıldı hesabimi hesap şifremi biliyorum ama para çekme şifremi unuttum müşteri hizmetleri ancak hsabimin bağlı olduğu numara şifre gonderebiliriz diyorlar başka türlü şifremi alamıyorum para çekme sifremmi 6 haneden oluşan şifremi nasıl acabilirim

bu dediğiniz herhangi birinin hesabını almak gibi oluyor biraz. şuan bu hesap sizin olabilir ama başkasının hesabıymış gibi düşünün. eğer siz bu hesaba bu şekilde erişebiliyor olsaydınız herkes birbirinin hesabına erişebilirdi.

bu tür durumlar sizin özel koşullarınızdan tamamen bağımsızdır. 1 TL de olsa 1 milyon TL de olsa durum değişmez maalesef. Platform eğer numarayı değiştirmiyor ise yasal yollara başvurmayı deneyin. Bunu yapmak zorunda olmayabilirler bu arada buna da dikkat edin.

Üyelik oluştururken onaylanan gizlilik ve kullanım sözleşmelerinde bu tür detaylara yer verilir. Hesabınıza bağladığınız numara, eposta ve cihazların güvenliğinden site değil kullanıcı sorumlu tutulur.

Sitedeki şifreyi kırmaktan ziyade sizin ihtiyacınız daha farklı. Bu yüzden yönlendirici bir şeyler söylemek güç.

hesabıma giriş yapamıyorum sebebide şu giriş ekranında giriş yapmadan once bırkac dakıka bekleyın yazıyor gunlerdır bekledım buna ragmen gıremıyorum sıfremı sıfırladım heryolu denedım ama gıremıyorum bır haftadır. arka arka üç dört kere cıkış yapıp girmiştim sanırım sebebı bu ama tekrar gıremedım ıkı hesabım dada aynısı oldu yardımcı olur musunuz lutfen

buradaki içeriklerden faydalanabilirsiniz:

https://webdeyazilim.com/instagram-destek-mail-adresi-instagram-yardim-mail.html

https://webdeyazilim.com/instagram-hesap-guvenligi.html

https://webdeyazilim.com/instagram-hesap-kurtarma.html

abi merhaba benim telefonum kırıldı internet kafeden yazıryorum tiktok hesabım şifresinini unuttum e postayıda unutttum 4.5 tane hesap açmıştım tiktok ver e posta hesabım tiktok hesabımu geri almak için herşeyi yaparım teşşekür ederim

masum 🙂

Hesabım çalındı yardımcı olur musunuz lütfen

ben instagram şifremi unuttum gmail ve telefon numaras arkadaşım üzerine gmalin tel doğrulamasıda arkadaşımın üstünde hesabımı geri alamıyorum ne yapmam gerekir

şifremi unuttum diyerek şifrenizi sıfırlamanız gerekiyor. telefon ve mail adresine erişmezseniz yapamazsınız. diğer türlü olsa herkes herkesin hesabına girer 🙂

Abicim kolay gelsin benim instagramım dün çalındı ve eski e posta adresim var üzerinde onun şifresini hatırlamıyorum almaya çalıştım alamadım telefon numaram ve Facebook ile giriş yapabiliyordum onları kaldırmışlar ne yapmam lazım veya ne yapabilirim

bu tür durumlara düşmeyin diye öncesinden güvenlik içerikleri yayınlıyoruz. maalesef genelde saldırıdan sonra pek şansınız kalmıyor. önlemi öncesinde almak gerek. Bu yazımızı da inceleyebilirsin: https://webdeyazilim.com/instagram-hesap-kurtarma.html

O zaman bu saatten sonra hiç bişey yapamayız peki benim ilerleyen saatlerde Bi sıkıntıya bişeye düşürürmü

aynı kullanıcı bilgilerine sahip bir profiliniz var ise ele geçirilen hesabı şikayet edin. sizi taklit ettiğini ya da hesabınızı ele geçirdiğini belirterek şikayet ederek şansınızı arttırabilirsiniz.

başka hesaplarınız var ise ele geçirilen hesabı şikayet ettirmeye çalışın. ele geçirildiğini ne kadar yüksek şikayet ile bildirirseniz o kadar çok dikkat çeker.